Важное обновление безопасности для оборудования MikroTik

Все роутеры и точки доступа MikroTik с RouterOS версии 6.29 - 6.42 имеют уязвимость и могут быть взломаны бот-сетями, если у службы Winbox открыт в интернет порт 8291 или у службы Webfig (доступ через web-интерфейс) открыт в интернет порт 80. Данная уязвимость исправлена, начиная с RouterOS 6.42.1.

Если у вас НЕ настроен удаленный доступ к роутеру через интернет (в заводских настройках по умолчанию он не настроен) и включен фаервол, то вы можете быть в безопасности. Однако мы все равно рекомендуем обновить RouterOS, поскольку взлом может быть выполнен из внутренней локальной сети, если в ней есть зараженное устройство и есть доступ к web-интерфейсу роутера.

Обычно после взлома роутер продолжает работать, как раньше, но вы не можете зайти в его настройки со своим логином и паролем. В Winbox у устройства в поле Identity появляется надпись "Hacked" или "Test". Некоторые бот-сети не изменяют логин и пароль, а только добавляют дополнительные настройки или скрипты. Если MikroTik уже взломали, тогда вам в помощь наша статья Как восстановить прошивку MikroTik с помощью Netinstall. Если данная уязвимость вас не затронула, приступаем к обновлению RouterOS.

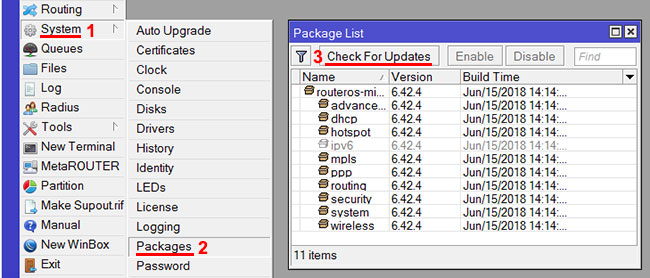

Проще всего обновить RouterOS в Winbox через меню System - Packages. Нажмите кнопку Check For Updates.

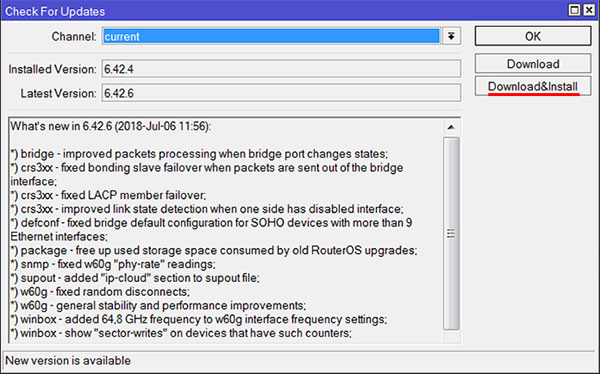

В появившемся окне нажмите кнопку Download&Install. Роутер скачает последнюю прошивку и перезагрузится для ее установки.

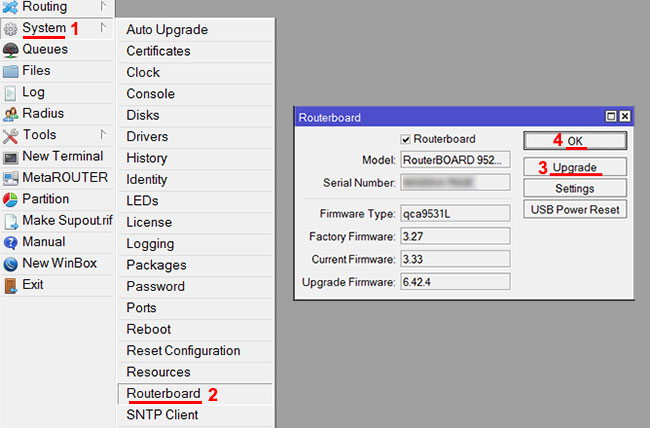

Теперь обновим загрузчик. Откройте меню System - Routerboard, нажмите кнопку Upgrade, а потом ОК.

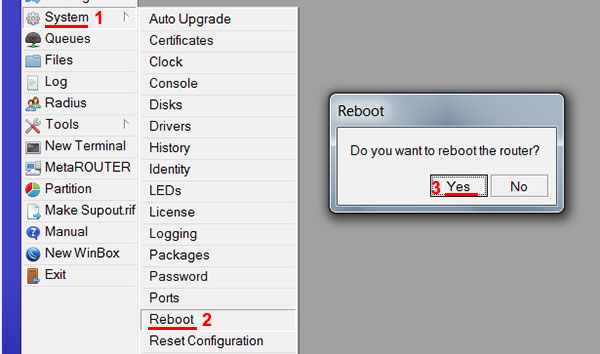

Перезагрузите устройство через меню System - Reboot.

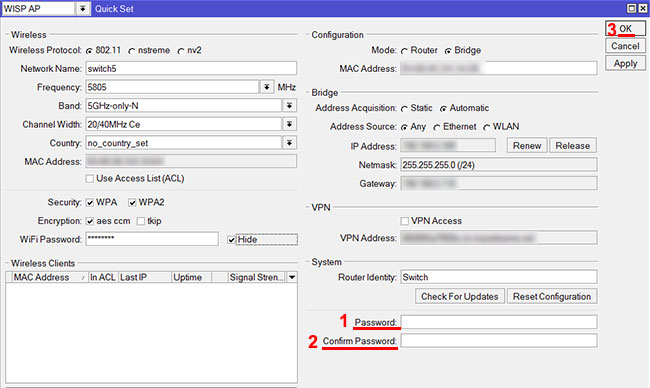

Далее нужно изменить пароль для входа в настройки роутера. Откройте меню Quick Set, в поле Password введите новый пароль, в поле Confirm Password повторите новый пароль, и нажмите кнопку ОК.

В идеале после обновления RouterOS лучше сбросить настройки MikroTik к заводским и выполнить настройку заново. Это лучше сделать, потому что роутер могут взломать, но не изменять логин и пароль, а только добавить скрипты или дополнительные настройки для удаленного доступа к устройству, например, по VPN. Если не сбросить устройство к заводским параметрам, то дополнительные настройки перенесутся в обновленную RouterOS и продолжат работать.

Некоторые роутеры имеют очень сложные настройки и перенастроить все заново будет очень проблематично. В этом случае нужно проверить конфигурацию на какие-либо отклонения, такие как неизвестные настройки прокси-сервера, скрипты, пользователи для удаленного доступа через VPN, дополнительные пользователи-администраторы и т.п. Если у вас есть старые бэкапы конфигураций, и вы точно уверены, что во время их создания устройство не было взломано, то восстановите конфигурацию из этих бэкапов и измените пароль для входа в настройки.

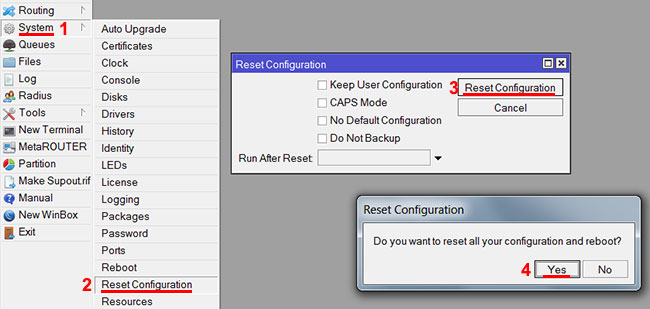

Чтобы сбросить MikroTik к заводским настройкам, откройте меню System - Reset Configuration и нажмите кнопку Reset Configuration. В появившемся окне нажмите кнопку Yes.

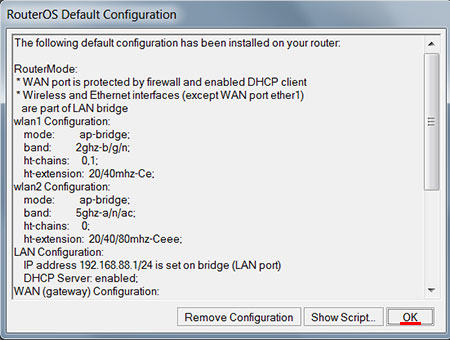

После перезагрузки при первом входе в Winbox появится окно, которое позволяет применить заводские настройки. Нажмите кнопку ОК.

Теперь приступайте к новой настройке роутера. В первую очередь измените пароль для входа в настройки роутера!

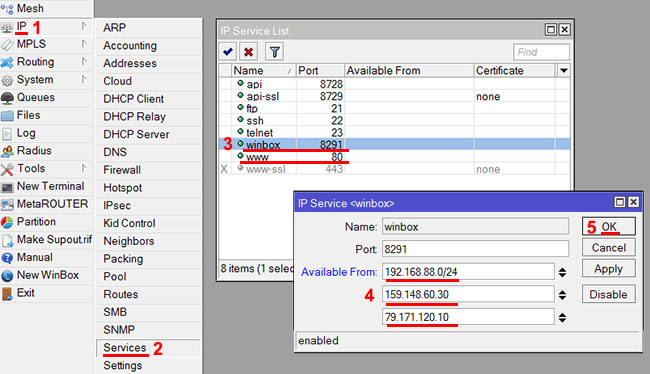

При использовании удаленного доступа из интернета через Winbox или через web-интерфейс Webfig, мы рекомендуем указывать IP-адреса, с которых разрешен доступ к роутеру. Для этого откройте меню IP - Services, сделайте двойной щелчок левой кнопки на winbox или www (Webfig), в поле Available From укажите разрешенные IP-адреса. Не забудьте указать IP-адрес внутренней локальной сети (по умолчанию 192.168.88.0/24), иначе не сможте подключиться к устройству, и придется делать сброс MikroTik к заводским настройкам с помощью кнопки Reset.

Если вы не используете стандартные заводские настройки фаервола, а настраиваете его вручную, прочитайте рекомендации по защите маршрутизатора Manual:Securing Your Router.

- Звичайна форма

Відгуки про статтю

На всех роутерах был белый ip, доступ по winbox и ssh.